Классификация компьютерных вирусов.

Компьютерный вирус — это специальная программа, способная самопроизвольно присоединяться к другим программам и при запуске последних выполнять различные нежелательные действия: порчу файлов и каталогов; искажение результатов вычислений; засорение или стирание памяти; создание помех в работе компьютера.

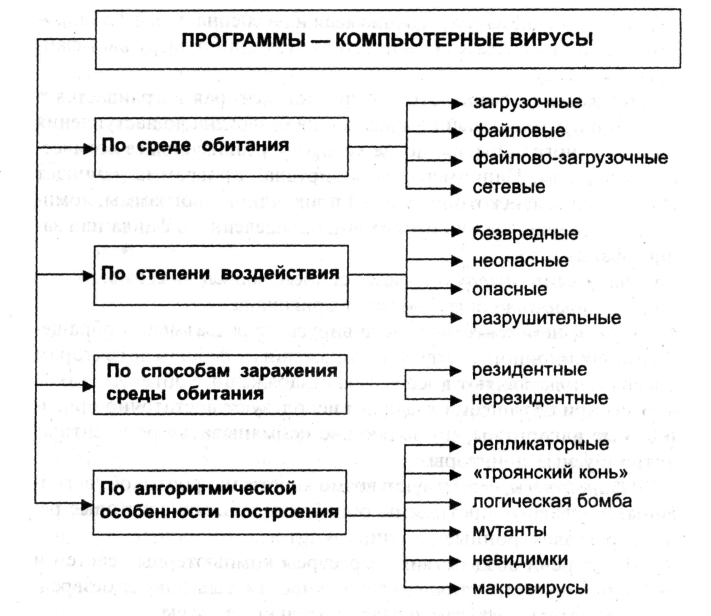

Поскольку разнообразие компьютерных вирусов слишком велико, то они, как и их биологические прообразы, нуждаются в классификации. Классифицировать вирусы можно по следующим признакам:

Классификация вирусов по способу заражения

Резидентные

Такие вирусы, получив управление, так или иначе остаются в памяти и производят поиск жертв непрерывно, до завершения работы среды, в которой он выполняется. С переходом на Windows проблема остаться в памяти перестала быть актуальной: практически все вирусы, исполняемые в среде Windows, равно как и в среде приложений Microsoft Office, являются резидентными вирусами. Соответственно, атрибут резидентный применим только к файловым DOS вирусам.

Нерезидентные

Получив управление, такой вирус производит разовый поиск жертв, после чего передает управление ассоциированному с ним объекту (зараженному объекту). К такому типу вирусов можно отнести скрипт-вирусы.

Классификация вирусов по степени воздействия

Безвредные

Это вирусы никак не влияющие на работу компьютера (кроме уменьшения свободной памяти на диске в результате своего распространения).

Неопасные

Это вирусы не мешающие работе компьютера, но уменьшающие объем свободной оперативной памяти и памяти на дисках, действия таких вирусов проявляются в каких-либо графических или звуковых эффектах.

Опасные

Это вирусы, которые могут привести к различным нарушениям в работе компьютера.

Очень опасные

Это вирусы, воздействие которых может привести к потере программ, уничтожению данных, стиранию информации в системных областях диска.

Классификация вирусов по способу маскировки

Шифрованный вирус

Это вирус, использующий простое шифрование со случайным ключом и неизменный шифратор. Такие вирусы легко обнаруживаются по сигнатуре шифратора.

Вирус-шифровальщик

В большинстве случаев вирус-шифровальщик приходит по электронной почте в виде вложения от незнакомого пользователю человека, а возможно, и от имени известного банка или действующей крупной организации.

Вложения вредоносных писем чаще всего бывают в архивах .zip, .rar, .7z. И если в настройках системы компьютера отключена функция отображения расширения файлов, то пользователь (получатель письма) увидит лишь файлы вида «Документ.doc», «Акт.xls» и тому подобные.

Другими словами, файлы будут казаться совершенно безобидными. Но если включить отображение расширения файлов, то сразу станет видно, что это не документы, а исполняемые программы или скрипты, имена файлов приобретут иной вид, например, «Документ.doc.exe» или «Акт.xls.js». При открытии таких файлов происходит не открытие документа, а запуск вируса-шифровальщика.

На практике встречаются случаи получения по электронной почте обычного “вордовского” файла, внутри которого, помимо текста, есть изображение, гиперссылка (на неизвестный сайт в Интернете) или встроенный OLE-объект. При нажатии на такой объект происходит незамедлительное заражение.

Полиморфный вирус

Это вирус, использующий метаморфный шифратор для шифрования основного тела вируса со случайным ключом. При этом часть информации, используемой для получения новых копий шифратора также может быть зашифрована. Например, вирус может реализовывать несколько алгоритмов шифрования и при создании новой копии менять не только команды шифратора, но и сам алгоритм.

Классификация вирусов по среде обитания

Под “средой обитания” понимаются системные области компьютера, операционные системы или приложения, в компоненты (файлы) которых внедряется код вируса.

Файловые вирусы

Файловые вирусы при своем размножении тем или иным способом используют файловую систему какой-либо (или каких-либо) ОС. Они:

- различными способами внедряются в исполняемые файлы (наиболее распространенный тип вирусов);

- создают файлы-двойники (компаньон-вирусы);

- создают свои копии в различных каталогах;

- используют особенности организации файловой системы (link-вирусы).

Все, что подключено к Интернету – нуждается в антивирусной защите: 82% обнаруженных вирусов находятся в файлах с расширением PHP, HTML и EXE. Это говорит о том, что выбор хакеров – это Интернет, а не атаки с использованием уязвимостей программного обеспечения. Угрозы имеют полиморфный характер, это означает, что вредоносные программы могут быть эффективно перекодированы удаленно, что делает их трудно обнаруживаемыми. Поэтому высокая вероятность заражения связана, в том числе, и с посещениями сайтов.

Загрузочные вирусы

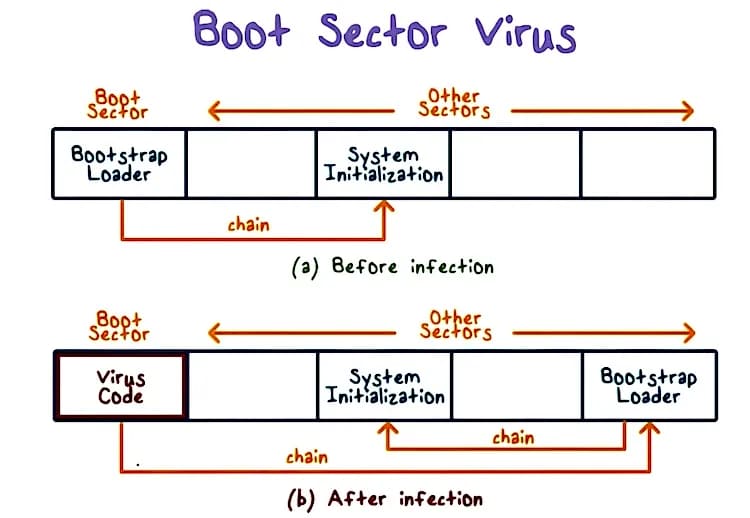

Загрузочные вирусы записывают себя либо в загрузочный сектор диска (boot-сектор), либо в сектор, содержащий системный загрузчик винчестера (Master Boot Record), либо меняют указатель на активный boot-сектор. Данный тип вирусов был достаточно распространён в 1990-х, но практически исчез с переходом на 32-битные операционные системы и отказом от использования дискет как основного способа обмена информацией.

Макро-вирусы

Многие табличные и графические редакторы, системы проектирования, текстовые процессоры имеют свои макро-языки для автоматизации выполнения повторяющихся действий. Эти макро-языки часто имеют сложную структуру и развитый набор команд. Макро-вирусы являются программами на макро-языках, встроенных в такие системы обработки данных. Для своего размножения вирусы этого класса используют возможности макро-языков и при их помощи переносят себя из одного зараженного файла (документа или таблицы) в другие.

Скрипт-вирусы

Скрипт-вирусы, также как и макро-вирусы, являются подгруппой файловых вирусов. Данные вирусы, написаны на различных скрипт-языках (VBS, JS, BAT, PHP и т.д.). Они либо заражают другие скрипт-программы, либо являются частями многокомпонентных вирусов.

Классификация вирусов по способу заражения файлов

Перезаписывающие

Данный метод заражения является наиболее простым: вирус записывает свой код вместо кода заражаемого файла, уничтожая его содержимое. Естественно, что при этом файл перестает работать и не восстанавливается. Такие вирусы очень быстро обнаруживают себя, так как операционная система и приложения довольно быстро перестают работать.

Паразитические

К паразитическим относятся все файловые вирусы, которые при распространении своих копий обязательно изменяют содержимое файлов, оставляя сами файлы при этом полностью или частично работоспособными.

Вирусы-компаньоны

К ним относятся вирусы, не изменяющие заражаемых файлов. Алгоритм работы этих вирусов состоит в том, что для заражаемого файла создается файл-двойник, причем при запуске зараженного файла управление получает именно этот двойник, т.е. вирус.

К вирусам данного типа относятся те из них, которые при заражении переименовывают файл в какое-либо другое имя, запоминают его (для последующего запуска файла-хозяина) и записывают свой код на диск под именем заражаемого файла.

Вирусы-ссылки

Вирусы-ссылки или link-вирусы не изменяют физического содержимого файлов, однако при запуске зараженного файла “заставляют” ОС выполнить свой код. Этой цели они достигают модификацией необходимых полей файловой системы.

Файловые черви

Файловые черви не связывают свое присутствие с каким-либо выполняемым файлом. При размножении они всего лишь копируют свой код в какие-либо каталоги дисков в надежде, что эти новые копии будут когда-либо запущены пользователем. Иногда эти вирусы дают своим копиям “специальные” имена, чтобы подтолкнуть пользователя на запуск своей копии — например, INSTALL.EXE или WINSTART.BAT.

OBJ-, LIB-вирусы и вирусы в исходных текстах

Это вирусы, заражающие библиотеки компиляторов, объектные модули и исходные тексты программ, достаточно экзотичны и практически не распространены. Всего их около десятка. Вирусы, заражающие OBJ- и LIB-файлы, записывают в них свой код в формате объектного модуля или библиотеки. Зараженный файл, таким образом, не является выполняемым и неспособен на дальнейшее распространение вируса в своем текущем состоянии.

Носителем же “живого” вируса становится COM- или EXE-файл, получаемый в процессе линковки зараженного OBJ/LIB-файла с другими объектными модулями и библиотеками. Таким образом, вирус распространяется в два этапа: на первом заражаются OBJ/LIB-файлы, на втором этапе (линковка) получается работоспособный вирус.

Виды компьютерных вирусов, признаки заражения и методы борьбы

В современном виртуальном мире существует множество угроз безопасности. Одной из самых старых можно назвать вредоносное программное обеспечение (ПО), в том числе разнообразные виды компьютерных вирусов. Они развивались в течение последних нескольких десятилетий и постоянно меняются и сейчас. В этой статье рассказывается об истории их появления, общепринятой классификации, предлагаются методы обнаружения и способы борьбы.

Что такое компьютерный вирус

Частое заблуждение, что любое вредоносное ПО является вирусом. Особенностью компьютерных вирусов (КВ) является то, что они при выполнении копируют себя, изменяя другие приложения, внедряя в них свой программный код. Когда это действие совершается, говорят что происходит «заражение». Таким образом, код вируса обязательно содержит в себе алгоритм размножения.

Компьютерные вирусы могут быть совершенно безобидными, но сейчас такие встречаются редко. Чаще всего они снижают производительность компьютерных систем, могут уничтожить какое-то конкретное ПО или всю систему в целом. В любом случае, каждый из них, помимо материального ущерба, приносит очевидный дискомфорт пользователям.

История появления

Первая научная работа по теории самовоспроизводящихся компьютерных программ была начата в 1949 году математиком Джоном фон Нейманом, который в Иллинойском университете вел занятия «Теория и организация сложных автоматов», а позднее опубликовал работу «Теория самовоспроизводящихся автоматов», в которой описал, какой должна быть программа для компьютера, чтобы она могла воспроизводить себя сама. Неймана полагают «отцом-теоретиком» компьютерной вирусологии, а описанный им макет — КВ номер один.

В 1972 году В. Рисак опирался на работу фон Неймана и опубликовал свою статью, в которой описывается полнофункциональный вирус, написанный на языке программирования ассемблер для компьютерной системы SIEMENS 4004/35.

Первые вирусы

Роберт Томас, инженер из Масачусетса, в 1971 году разработал первый КВ, приведенный в действие. Он получил название «Creeper». Программа заражала мэйнфреймы в сети ARPANET. Сообщение телетайпа, отображаемое на экранах, гласило: «I’m the creeper: Catch me if you can.» («Я крадущийся: поймай меня, если сможешь».) Это была по большому счету просто шутка. И она не получила значительного распространения.

Первым « диким» КВ (т.е. на самом деле получившим широкое распространение) считают «Elk Cloner», появившийся в 1982 году. Через зараженные дискеты он поражал операционные системы (ОС) Apple II. Его целью было также отображение юмористического сообщения на зараженных компьютерах.

Примечательно, что этот вирус был разработан подростком.

Хотя и этот вирус не был запрограммирован для пагубных действий, он наглядно продемонстрировал, что сторонняя программа может тайно попасть на ПК, что она может скрытно находиться на устройстве и, тем самым, вмешиваться в жизнь пользователей.

Это навело на размышления Фреда Коэна, который в 1983 году вел понятие «компьютерный вирус». Известна его исследовательская работа «Компьютерные вирусы — теория и эксперименты», подробно описывающая вредоносные программы.

Создатели вирусов

Авторами КВ становятся самые разные люди, но всех их объединяют отличные знания об уязвимостях компьютерных систем безопасности. Кроме того, злоумышленники используют методы социальной инженерии для выявления слабых мест системы и получения информации для первичного заражения хорошо защищенных компьютерных структур, например коммерческих организаций.

Мотивами для разработки вирусов служат порой совершенно противоположные замыслы:

- желание обогатиться;

- выразить политическое мнение;

- развлечение;

- продемонстрировать существующие огрехи в безопасности ПО;

- саботаж с целью отказа в обслуживании корпоративных систем;

- простое любопытство (желание исследовать проблемы кибербезопасности, искусственного интеллекта или эволюционные процессы).

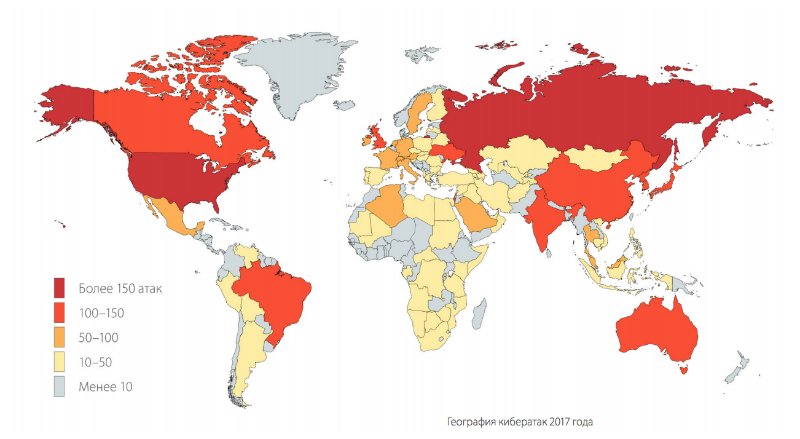

Компьютерные вирусы наносят ущерб в миллиарды долларов каждый год. С расширением сфер использования ПО сегодня, сбоям и повреждению данных наносимых КВ подвержены не только компьютеры, но также смартфоны и планшеты.

Чтобы реализовать свои цели, авторы КВ используют различные подходы в реализации программного кода. Существуют несколько способов классификации вирусов.

- выделив подсистему, которую они атакуют (исполняемые файлы; файлы данных; загрузочная область на носителе информации);

- по типу распространения (на заре развития это были в основном дискеты и другие подобные носители, сейчас это локальные сете и глобальная сеть Интернет);

- по поражаемым ОС (WIndows, Android и т.п.);

- по языку, на котором написан код;

- по дополнительным вредоносным функциям (шпионы, кейлоггеры и т.п.).

На данный момент тяжело классифицировать КВ по функциональности, как это делали раньше, так как злоумышленники используют в своих разработках весь передовой опыт.

Корпорации, занимающиеся изготовлением антивирусного ПО, на протяжении всей истории своего существования пытались найти общий подход в именовании и упорядочивании знаний о старых и появляющихся каждый день новых КВ. Однако это так и не удалось. В результате, сегодня каждая из компаний делает это в основном самостоятельно.

Загрузочные

Этот тип КВ считается устаревшим, однако появляется в том или ином виде и сейчас. Он поражает загрузочный сектор жесткого диска компьютера (ранее это были загрузочные сектора на гибких дисках) и попадает в оперативную память компьютера сразу же после включения устройства. Борьба с загрузочным вирусом иногда заставляет проводить полное форматирование жесткого диска.

Файловые

Широкое распространение в свое время имели именно файловые вирусы. Они поражали так называемые исполнимые файлы, т.е. те, которые выполнялись в первую очередь при запуске приложения. Эти файлы чаще всего имеют расширения .exe, .com, .sys и т.д. Таким образом, когда запускается программа, запускается и КВ.

Макровирусы

Чтобы понять какие файлы заражают макровирусы, достаточно вспомнить те программные продукты, которые имеют встроенные макроязыки для возможности улучшения своих документов. Это такие продукты как Microsoft Office, например, или Adobe Acrobat. Возможность создания макросов позволяет им создавать более сложные документы со встроенными интерактивными элементами, однако это дает шанс использовать макроязык для встраивания в документы нежелательного кода. При открытии пораженного файла срабатывает и код написанный макрокомандами, легальный он там или нет.

Типы вредоносного ПО

Угрозу безопасности несут не только вирусы. Любое ПО, созданное с целью нанесения ущерба компьютерным системам, может доставить немало проблем. Вредоносные программы устанавливаются на ПК или мобильные устройства без ведома пользователя или обманным способом и несут множество проблем, таких, как снижение производительности, манипулирование личными данными, нарушение работы устройства.

Развитие данного сектора хакерских атак развивается очень стремительно. Поэтому перечислим только основные виды опасных программ.

Черви

Это пронырливые создания, основная особенность которых — как можно больше своих копий распространить на разные компьютеры. Для этого они часто используют компьютерные сети, полагаясь на бреши в безопасности ОС.

Вред червей может быть направлен на информацию или ресурсы зараженного устройства, но в то же время, даже не преследуя таких целей, они могут значительно снижать пропускную способность сетей.

Понятие «червь» (worm) был взят из романа Д. Бруннера «Наездник ударной волны» (« Shockwave Rider» ). Герой произведения создает программу для сбора данных, распространяемую по сети, которая сравнивается в книге с длинным червем.

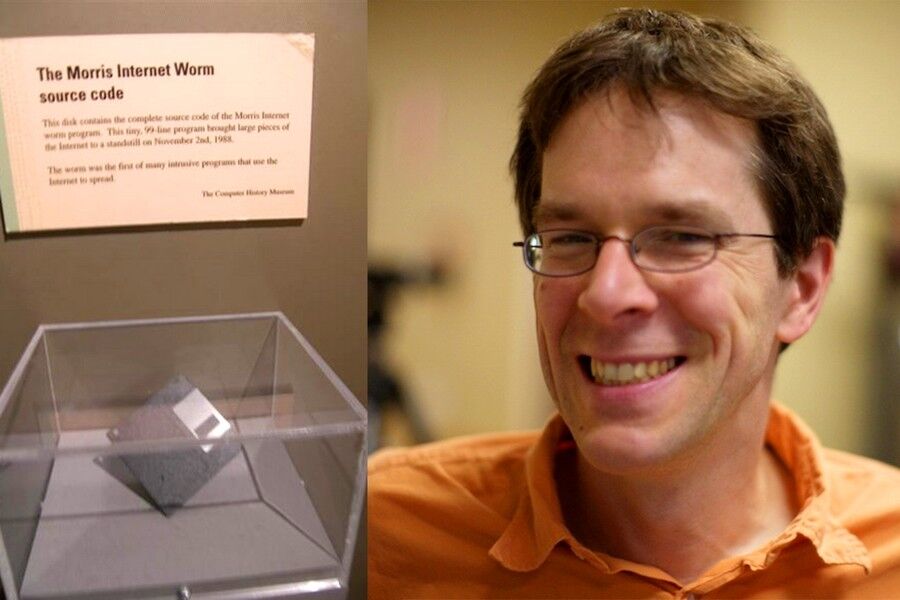

В 1988 году Р. Моррисом был создан и запущен в сеть один из самых известных и разрушительных червей в истории, получивший имя своего создателя. Моррис стал первым, кто был осужден за подобные действия. В Калифорнийском Музее компьютерной истории даже выставлена дискета, на которой хранится исходный код этого червя.

Троянцы

Троянский конь — так называют программы, которые ловко маскируются под легальное ПО. Чаще всего они скачиваются пользователями с каких-либо сайтов Интренета добровольно (например, с файлообмеников) и после установки вносят изменения в установленную ОС и ПО и осуществляют вредоносные действия.

Таким образом, вариант проникновения на устройство этой программы напоминает историю из Илиады, повествующую о подаренном Трое коне, в котором прятались воины Одиссея.

Конечные цели троянов могут быть по сути любыми — от шутки до сбора или кражи данных и распространения вирусов.

Вандалы

Среди троянцев можно встретить так называемых «вандалов». Если для большинства современных вирусописателей основная цель обогатиться, то разработчики вандалов могут характеризоваться как беспринципные варвары, желающие показать свои превосходные навыки программирования. Так, последние годы стали появляться Android-троянцы, маскирующиеся под игры или другие приложения и разрушающие порядок на мобильных устройствах путем удаления данных, блокировки доступа к ПО и т.п.

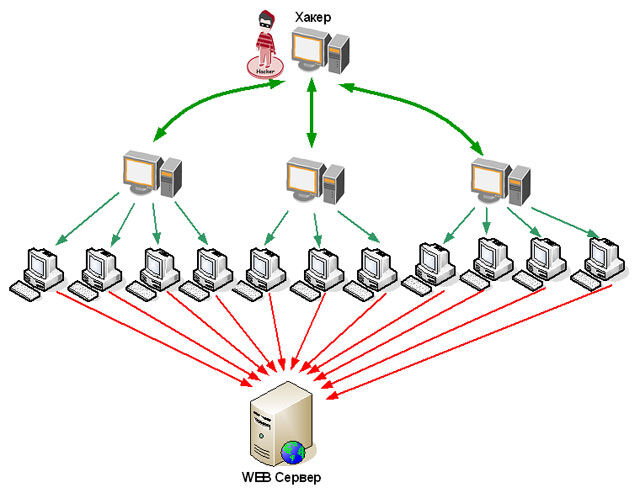

Зомби и Botnet

Среди троянцев можно встретить представителей, которые действуют совершенно незаметно. Злоумышленники пользуются устройством, на которое попал троянец-зомби удаленно, при этом образуется сеть ботов (по другому зомби), которые действуют с общей целью. Зараженные системы могут рассылать сообщения, их могут использовать для пиратских DOS-атак или взлома сайтов.

Шпионы

Spyware, или шпионское ПО, как понятно из названия, следит и сохраняет данные о действиях пользователя, таких, как нажатие клавиш, запускаемые программы, поисковые запросы и просмотренные сайты. Вся эта информация отправляется сторонним лицам и может быть использована, например, для воровства, вымогательства.

Кейлогеры

Разновидность программ со шпионским типом действий относятся кейлогеры (в переводе на русский язык с английского keylogger: key — ключ, logger — регистрирующий прибор). Причем так называются и некоторые аппаратные устройства. Такие программы считывают нажатие клавиш на клавиатуре, движение мыши и т.п. Они сохраняют эту информацию вместе с информацией о времени действий, могут копировать данные из буфера обмена информацией, делать скриншоты с экрана и даже вести аудио и видеозапись. Они ведут log-файлы, сохраняя в них собранную информацию.

Кейлогеры могут использоваться легально, как пример, для мониторинга действий сотрудников какой-либо компании или восстановления событий приведших к ошибкам в системе. Список целей несанкционированного использования кейлогеров включает перехват приватной информации, такой, например, как логины и пароли.

Вымогатели

Ransomware, или по-русски программа-вымогатель, попадая на компьютер, блокирует (обычно шифрованием) какие-нибудь личные данные (типа фотографий или документов) и выдает их владельцу сообщение о необходимости выплаты выкупа за их разблокировку. Может быть заблокирован экран или закрыт доступ для входа в ОС. В любом случае, разработчики вымогателей пользуются хорошо продуманными угрозами или иными формами сообщений, чтобы выманить деньги из пользователей.

Руткиты

От английского rootkit (root — корень, основа и kit — набор). Этот тип программ вначале обрел свое распространение у взломщиков Unix-подобных ОС. Получая доступ к системе, они первым делом внедряли в нее группу основных замаскированных утилит, что позволяло им получить доступ над управлением этой системой. Отсюда и название.

Позже так стали называть любые приложения, при установке которых на устройство, третьи лица могут иметь доступ к управлению этим устройством. IT-специалисты (в частности системные администраторы) широко используют руткиты в своей работе. Но замаскированные руткиты нелегально внедренные на устройство могут послужить злоумышленникам и порой довольно сложно выявляются.

Маскировщики

Программы-маскировщики предназначены для заметания следов оставленных взломщиками. Они маскируют вирусы или изменяют настройки ОС, чтобы обмануть антивирусные приложения и системных администраторов.

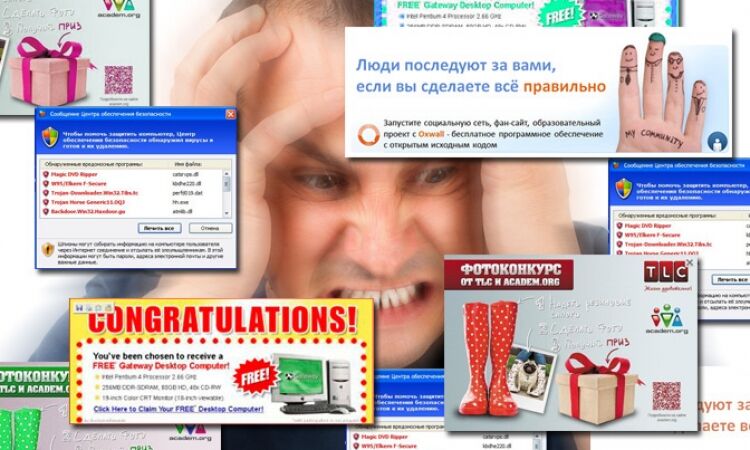

Рекламные

Рекламное ПО определяют как нежелательное, так как, по сути, оно не устанавливается скрытно. Это те программы, что открывают всплывающую рекламу на страницах в Интернете или бесплатном ПО. Некоторые из них безопасны, другие могут включать вредоносный код.

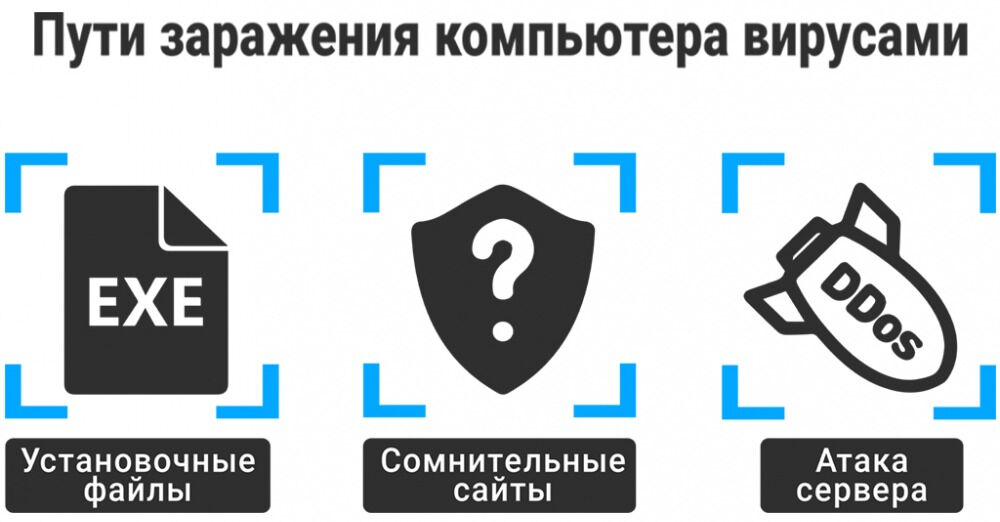

Пути поражения

- загрузка замаскированного вредоносного ПО добровольно;

- посещение пораженных сайтов;

- получение вирусов и ПО по электронной почте;

- перенос КВ с устройства на устройство через флеш-накопители;

- атака уязвимостей ОС через сеть.

Признаки заражения

Компьютер или мобильное устройство, зараженное вирусами или находящееся под влиянием вредоносного ПО, может вообще не выказывать никаких проявлений. Чаще всего пользователи вначале интуитивно замечают изменения в работе устройства. Но иногда все понятно без лишних слов.

- снижение производительности ПК или мобильного устройства;

- неизвестные приложения, работающие в фоновом режиме;

- стартовая страница в браузере изменилась самостоятельно;

- всплывающая реклама стала назойливей;

- возникают проблемы при запуске приложений или ОС;

- приложения зависают или не запускаются;

- при работе с приложениями часто выводятся сообщения об ошибках;

- на жестком диске появляются неизвестные новые файлы;

- звук активной работы жесткого диска, когда нет видимого повода для обращений к нему.

Борьба и методы профилактики

Если на устройстве были обнаружены какие-либо из указанных выше признаков заражения, необходимо обязательно провести проверку.

Справиться с потоком вредоносного ПО и защититься от вирусных угроз можно, соблюдая общеизвестные меры предосторожности:

- не запускать и не скачивать ПО из сомнительных источников;

- обязательно проверять адресную строку браузера, чтобы убедится, что ссылка вела на верный сайт;

- не посещать сомнительные сайты;

- не отрывать подозрительные письма, даже присланные друзьями;

- регулярно выполнять резервное копирование важных данных;

- не хранить в незашифрованном виде пароли;

- без особой надобности не работать под учетной записью администратора;

- регулярно обновлять ПО;

- установить на все имеющиеся устройства антивирусное ПО и следить за его актуальностью.

Антивирусные программы

Даже соблюдая меры предосторожности, нельзя быть уверенным в защищенности. Реальную борьбу с вирусами можно вести специальным ПО — антивирусными приложениями, которые осуществляют поиск, обнаружение и уничтожение КВ и вредоносного ПО, а также выявление прорех в системе безопасности.

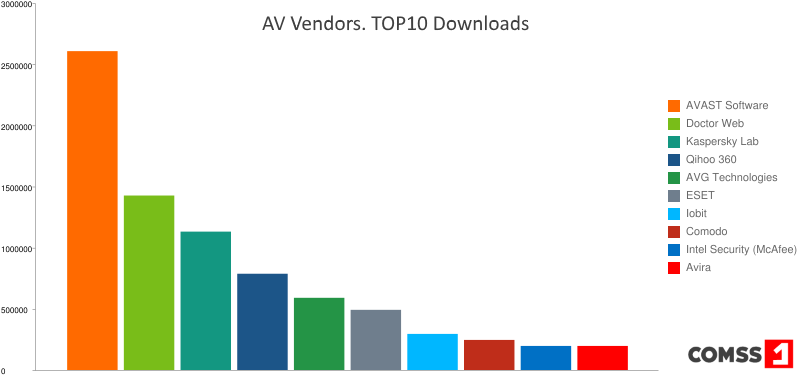

Лучше всего доверять широко известным разработчикам, так как злоумышленники запросто могут замаскировать свои творения даже под антивирус. Среди российских компаний можно выделить Лабораторию Касперского и DrWeb, являющиеся популярными не только на родине.

Когда нужна помощь специалиста

Обращение к профессиональным системным администраторам это такое же естественное явление, как посещение стоматолога. Если что-то вызывает затруднение, например, настройка системы безопасности ОС, выбор и установка антивирусного ПО, сомнение о возможном поражении ПК или мобильных устройств и т.п., нужно обращаться к специалисту.

Характерные признаки заражения компьютера вредоносным ПО

Иногда возникают ситуации, когда вы занимаетесь привычными делами на компьютере и вдруг замечаете неожиданное появление раздражающей рекламы, резкое снижение производительности компьютера, зависания и проблемы с файловой системой. У вас вполне резонно возникает мысль о том, что ваше устройство было заражено вредоносной программой.

Действительно, во многих случаях именно вредоносные приложения становятся причиной падения скорости работы компьютера и нарушения его работоспособности.

В данной статье мы рассмотрели характерные сценарии, которые могут произойти с вами в любой момент, потому что для вирусов не существует сезонности. В материале приведены самые распространенные признаки вредоносного заражения компьютера и необходимые защитные действия, чтобы вы оперативно смогли отреагировать на угрозу.

Сценарий 1: Программы на компьютере работают медленно и долго запускаются

Если вы столкнулись с подобной проблемой, то должны знать, что такое поведение может быть вызвано деятельностью вируса на вашем компьютере. Медленная загрузка и работа программ раздражает абсолютное большинство пользователей. Известно, что одним из основных последствий деятельности вредоносных программ является замедление работы операционной системы каждый раз, когда вы посещаете веб-страницы в Интернете или просто получаете доступ к локальным приложениям.

Решение: Прежде всего, нужно выяснить причину проблемы.

Самые распространенные причины замедления работы ПК:

- Низкий объем оперативной памяти из-за работы ресурсоемких приложений. Диспетчер задач Windows – полезный инструмент для того, чтобы выявить, какие программы потребляют больше всего оперативной памяти. Нажмите сочетание Ctrl + Alt + Delete , чтобы запустить Диспетчер задач и откройте список текущих процессов.

- На жестком диске недостаточно свободного пространства. Проверьте файлы и документы в хранилище и выполните очистку.

- Если скорость работы ПК снижается во время серфинга в Интернете, то проверьте настройки своего браузера и выполните очистку данных в браузере.

- Высокий уровень фрагментации файловой системы приводит к неэффективному использованию хранилища и снижает производительность компьютера.

- Система Windows не была обновлена или вы используете устаревшие драйвера.

Если проверили причины выше и не нашли проблем, то нужно рассмотреть вредоносное заражение системы. Вы можете также принять меры по оптимизации и ускорению операционной системы Windows. Также нелишним будет проконтролировать, какие программы интенсивно используют файловую систему.

Сценарий 2: На компьютере случайным образом появляются раздражающая реклама и странные сообщения

Появление неожиданных всплывающих окон на экране является типичным признаком заражения вредоносными программами, которые наносят ущерб вашему компьютеру. Эти угрозы известны как шпионское ПО (spyware) и предназначены для сбора и кражи конфиденциальных данных пользователей без их ведома.

Навязчивые всплывающие окна нарушают нормальный рабочий процесс, но удалить подобные вредоносные программы может быть совсем непросто. Часто они поставляются с другими скрытыми угрозами, которые наносят еще больший ущерб пользователю. Шпионские программы могут быть замаскированы под надежные приложения, но на самом деле отслеживают браузерные данные и онлайн активность для сбора паролей и другой персональной информации.

Решение: Используйте бесплатные инструменты для удаления шпионских программ, чтобы избавиться от всплывающих окон и странных сообщений.

Для профилактики развития вредоносного заражения соблюдайте следующие правила:

- Не кликайте по всплывающим окнам.

- Не отвечайте на нежелательные сообщения.

- Проявляйте особую бдительность при загрузке бесплатных приложений с различных сайтов.

Сценарий 3: При попытке посмотреть видео на Youtube или запустить игру компьютер зависает, а затем появляется синий экран смерти (BSOD)

Данная проблема может быть вызвана двумя основными причинами:

- Вы могли столкнуться с технической ошибкой, вызванной проблемами совместимости программных или аппаратных компонентов.

- Вредоносное заражение.

Если вы больше склоняетесь к первой причине, то стоит проверить системный реестр на предмет “потерянных” ключей, которые вызывают сбой системы.

Под “потерянными” ключами реестра подразумеваются данные, которые остались в системе при удалении программ с компьютера. Они не только занимают дополнительное пространство, но и приводят к проблемам функционирования операционной системы.

Решение: Используйте редактор реестра ( Выполнить > Regedit.exe ) для удаления ненужных ключей вручную.

Также можно использовать автоматизированный способ удаления с помощью бесплатной программы CCleaner. CCleaner автоматически просканирует реестр в поисках “потерянных ключей” и создаст резервную копию перед очисткой.

После запуска CCleaner выберите иконку реестра, выберите объекты, который хотите удалить и нажмите кнопку “Поиск проблем”. После завершения сканирования вы сможете проверить список обнаруженных проблем и исправить их.

Если сбой вызван вредоносным заражением, выполните полное сканирование системы антивирусом или антивирусным сканером. Чтобы выбрать самый эффективный антивирус, ознакомьтесь с результатами тестирований независимых лабораторий.

Если сбои системы и программы с BSOD происходят регулярно, то это тревожный знак серьезного нарушения работоспособности системы. Стоит рассмотреть выполнение чистой установки системы.

Сценарий 4: Появляются сообщения “Недостаточно места на диске (С:)”

Если вы столкнулись с данным уведомлением, но на одном из разделов диска (в нашем примере – С) заканчивается свободное место.

Microsoft поясняет, что сообщение показывается, когда свободное пространство на диске опустилось ниже порогового значения.

Решение: Прежде всего, нужно выяснить, из-за чего произошло увеличение занимаемого пространства. Также удалите старые и ненужные файлы, которые могут снизить производительность компьютера.

Данное сообщение может быть еще одним признаком вредоносного заражения. Дело в том, что многие типы вредоносных программ используют различные методы для заполнения свободного пространства на жестком диске, чтобы вызвать сбой работы ПК.

Сценарий 5: Потребление трафика значительно увеличилось

Высокая фоновая сетевая активность часто является признаков вредоносного заражения. Бывают случаи, когда пользователь не использует браузер, программы не подключаются к серверам для загрузки и выгрузки данных, но все равно регистрируется высокая активность сети.

Решение: В первую очередь, проверьте следующее:

- Доступны ли обновления в Центре обновления Windows?

- Загружает ли какое-либо приложение данные?

- Выполняется ли обновление какой-либо программы?

- Запускали ли вы крупные загрузки в последнее время, которые еще могут выполняться в фоновом режиме?

Если на все эти вопросы последует отрицательный ответ, то вы должны обнаружить источник повышенного потребления трафика. Вот как это можно сделать:

- Используйте приложение для мониторинга сети и выявления потенциальных угроз, такое как GlassWire, Little Snitch или Wireshark.

- Просканируйте вашу систему на предмет вредоносного заражения с помощью антивируса или антивирусного сканера.

- Используйте специализированное ПО для защиты от опасных финансовых вредоносных программ.

Сценарий 6: Домашняя страница в браузере изменилась, но я ничего не предпринимал

Если вы заметили смену домашней страницы, новую панель инструментов в браузере или постоянные редиректы на сторонние сайты, то подобное поведение может быть признаком вредоносного заражения.

Обычно проблема возникает при посещении сомнительного сайта и нажатии на всплывающие окна или подозрительные ссылки. В результате в систему загружается и устанавливается нежелательное ПО, которое является не только раздражающим, но и вредоносным.

Решение: Просканируйте вашу систему на предмет вредоносного заражения с помощью антивируса или антивирусного сканера как можно быстрее. Данный тип угроз бывает очень сложно удалить.

Сценарий 7: Компьютер ведет себя странно и часто появляются необычные сообщения

Перечисленные ниже сценарии могут быть вызваны как технической проблемой, так и вредоносным заражением:

- Вы замечаете, что программы открываются и закрываются автоматически

- Система Windows неожиданно перезагружается без каких-либо на то причин

- При загрузке компьютера вы замечаете странные окна

- Windows сообщает, что вы потеряли доступ к некоторым дискам

Решение:

- Обновите операционную систему Windows

- Просканируйте систему антивирусом или антивирусным сканером

- Установите проактивное решение безопасности для дополнительной защиты ПК, включая дополнительную защиту от шифровальщиков: Kaspersky Anti-Ransomware Tool или Acronis Ransomware Protection

- Рассмотрите вариант переустановки операционной системы

Сценарий 8: Я использую антивирус, но получаю сообщения, что “Защита отключена”

Если вы заметили, что антивирус больше не работает или модуль обновления отключен, вы должны как можно быстрее это исправить.

Некоторые типы вредоносных программ умеют отключать антивирусную защиту с целью маскировки. Если перезагрузка компьютера и ручное включение защиты ни к чему не приводит, вы сможете смело рассматривать сценарий заражения вредоносным ПО.

Данная проблема возникает из-за того, что некоторые традиционные антивирусы малоэффективны против сложных современных угроз (таких как шифровальщики, рекламное ПО или финансовые угрозы).

Решение: Рекомендуется усилить защиту системы за счет использования дополнительных решений безопасности.

Сценарий 9: Мои друзья говорят, что получают от меня странные сообщения в Одноклассниках и Вконтакте

Если ваши друзья недавно получили странные сообщения, письма или подозрительные ссылки от вас, но вы их не отправляли, то вероятно, ПК был заражен вредоносными программами.

Решение: Сначала проверьте свои онлайн-аккаунты и посмотрите, действительно ли эти случайные сообщения были отправлены с одной из ваших учетных записей. Если что-то подобное произошло, немедленно примите меры:

- Выйдите из всех своих учетных записей на всех подключенных устройствах

- Поменяйте пароль. Используйте уникальные и надежные пароли для своих аккаунтов. Никогда не устанавливайте одинаковые пароли для разных аккаунтов. В противном случае, при успешном взломе злоумышленник может получить доступ к нескольким вашим аккаунтам

- Настройте двухфакторную аутентификацию. Этим методом вы сможете усилить безопасность своих учетных записей.

Сценарий 10: На рабочем столе появились непонятные иконки

Если вы заметили неизвестные новые значки на вашем ПК, вы, скорее всего, случайно загрузили эти потенциально нежелательные программы (ПНП). Эти вредоносные программы могут отображать раздражающие объявления или всплывающие окна на экране, добавлять панели инструментов в ваш браузер и вызывать утечки персональных данных.

Решение: Используйте специализированное ПО для удаления ПНП – Malwarebytes AdwCleaner, Ultra Adware Killer или UnHackMe.

Сценарий 11: Иногда сталкиваюсь с необычными сообщениями об ошибке

Часто именно вредоносные программы вызывают отображение сообщений об ошибке. Ошибки могут быть связаны с недостающими файлами или папками – это может быть признаком взлома компьютера и снижения его производительности.

Решение: Просканируйте вашу систему на предмет вредоносного заражения с помощью антивируса или антивирусного сканера. Установите новейшие обновления операционной системы и регулярно проверяйте доступность патчей безопасности, обновлений программ и драйверов.

Сценарий 12: Не могу получить доступ к Панели управления и приложению Параметры

Если панель управления или приложение Параметры не открываются, это означает, что операционная система работает некорректно.

Решение: Просканируйте вашу систему на предмет вредоносного заражения с помощью антивируса или антивирусного сканера. Проверьте, открывается ли панель управления в безопасном режиме. Запустите проверку целостности системы и устраните обнаруженные проблемы.

Сценарий 13: Все вроде работает. Но стоит ли все равно опасаться вредоносных программ и постоянно проверять ПК?

Когда дело касается защиты персональных данных, излишняя параноидальность и осторожность не помешают. Киберпреступники действуют всегда изобретательно и могут скрыть вредоносное ПО в самых неожиданных местах, не оставляя видимых следов и все еще заражая ваш компьютер.

Компьютер может работать нормально, но вредоносный бот в системе в это время просто ждет дальнейших инструкций от командного сервера по сбору и передачи данных.

Можно ли избежать вредоносного заражения?

Конечно, можно. Главное своевременно обращать внимание на описанные признаки и не допускать их появления.

Виды вирусов компьютерных систем и как распознать заражение

Существует большое количество различных компьютерных вирусов. Одни из них, могут просто заставлять двигаться курсор мыши, другие, могут украсть ваши личные данные и даже повредить работу всей операционной системы. Давайте рассмотрим основные виды компьютерных вирусов .

По “среде обитания” вирусы можно разделить на файловые, загрузочные, макровирусы и сетевые.

Файловые вирусы. Файловые вирусы различными способами внедряются в исполнимые файлы (программы) и обычно активизируются при их запуске. После запуска зараженной программы вирус находится в оперативной памяти компьютера и является активным (то есть может заражать другие файлы) вплоть до момента выключения компьютера или перезагрузки операционной системы.

При этом файловые вирусы не могут заразить файлы данных (например, файлы, содержащие изображение или звук).

Профилактическая защита от файловых вирусов состоит в том, что не рекомендуется запускать на выполнение файлы, полученные из сомнительного источника и предварительно не проверенные антивирусными программами.

Загрузочные вирусы. Загрузочные вирусы записывают себя в загрузочный сектор диска. При загрузке операционной системы с зараженного диска вирусы внедряются в оперативную память компьютера. В дальнейшем загрузочный вирус ведет себя так же, как файловый, то есть может заражать файлы при обращении к ним компьютера.

Профилактическая защита от таких вирусов состоит в отказе от загрузки операционной системы с гибких дисков и установке в BIOS вашего компьютера защиты загрузочного сектора от изменений.

Макровирусы. Макровирусы заражают файлы документов Word и электронных таблиц Excel. Макровирусы являются фактически макрокомандами (макросами), которые встраиваются в документ.

После загрузки зараженного документа в приложение макровирусы постоянно присутствуют в памяти компьютера и могут заражать другие документы. Угроза заражения прекращается только после закрытия приложения.

Профилактическая защита от макровирусов состоит в предотвращении запуска вируса. При открытии документа в приложениях Word и Excel сообщается о присутствии в них макросов (потенциальных вирусов) и предлагается запретить их загрузку. Выбор запрета на загрузку макросов надежно защитит ваш компьютер от заражения макровирусами, однако отключит и полезные макросы, содержащиеся в документе.

Сетевые вирусы. По компьютерной сети могут распространяться и заражать компьютеры любые обычные вирусы. Это может происходить, например, при получении зараженных файлов с серверов файловых архивов. Однако существуют и специфические сетевые вирусы, которые используют для своего распространения электронную почту и Всемирную паутину.

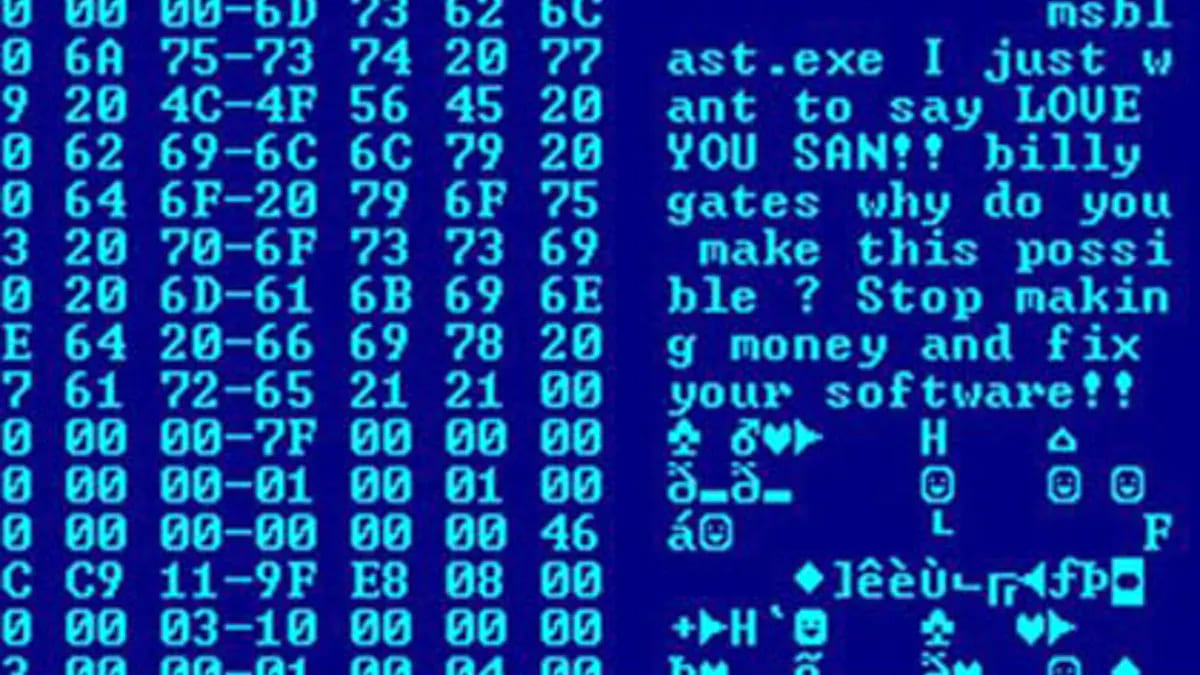

Интернет-черви (worm) – это вирусы, которые распространяются в компьютерной сети во вложенных в почтовое сообщение файлах. Автоматическая активизация червя и заражение компьютера могут произойти при обычном просмотре сообщения. Опасность таких вирусов состоит в том, что они по определенным датам активизируются и уничтожают файлы на дисках зараженного компьютера.

Кроме того, интернет-черви часто являются троянами, выполняя роль “троянского коня”, внедренного в операционную систему. Такие вирусы “похищают” идентификатор и пароль пользователя для доступа в Интернет и передают их на определенный почтовый адрес. В результате злоумышленники получают возможность доступа в Интернет за деньги ничего не подозревающих пользователей.

Лавинообразная цепная реакция распространения вируса базируется на том, что вирус после заражения компьютера начинает рассылать себя по всем адресам электронной почты, которые имеются в адресной книге пользователя. Кроме того, может происходить заражение и по локальной сети, так как червь перебирает все локальные диски и сетевые диски с правом доступа и копируется туда под случайным именем.

Профилактическая защита от интернет-червей состоит в том, что не рекомендуется открывать вложенные в почтовые сообщения файлы, полученные из сомнительных источников.

Особой разновидностью вирусов являются активные элементы (программы) на языках JavaScript или VBScript, которые могут выполнять разрушительные действия, то есть являться вирусами (скрипт-вирусами). Такие программы передаются по Всемирной паутине в процессе загрузки Web-страниц с серверов Интернета в браузер локального компьютера.

Профилактическая защита от скрипт-вирусов состоит в том, что в браузере можно запретить получение активных элементов на локальный компьютер.

Основные виды компьютерных вирусов

Червь

Червь – программа, которая делает копии самой себя. Ее вред заключается в захламлении компьютера, из-за чего он начинает работать медленнее. Отличительной особенностью червя является то, что он не может стать частью другой безвредной программы.

Троянская программа (троянский конь, троян)

Троянская программа маскируется в других безвредных программах. До того момента как пользователь не запустит эту самую безвредную программу, троян не несет никакой опасности. Тронская программа может нанести различный ущерб для компьютера. В основном трояны используются для кражи, изменения или удаления данных. Отличительной особенностью трояна является то, что он не может самостоятельно размножаться.

Программы – шпионы

Шпионы собирают информацию о действиях и поведении пользователя. В основном их интересует информация (адреса, пароли).

Зомби

Зомби позволяют злоумышленнику управлять компьютером пользователя. Компьютеры – зомби могут быть объединены в сеть и использоваться для массовой атаки на сайты или рассылки спама. Пользователь может не догадываться, что его компьютер зомбирован и используется злоумышленником

Программы – блокировщики (баннеры)

Это программа, которая блокирует пользователю доступ к операционной системе. При загрузке компьютера появляется окно, в котором пользователя обвиняют в скачивание нелицензионного контента или нарушение авторских прав. И под угрозой полного удаления всех данных с компьютера требуют отослать смс на номер телефона или просто пополнить его счет. Естественно после того как пользователь выполнит эти требования банер никуда не исчезнет.

Вредоносная программа (Malware) – это любое программное обеспечение, созданное для получения несанкционированного доступа к компьютеру и его данным, с целью хищения информации или нанесению вреда. Термин “Вредоносная программа” можно считать общим для всех типов компьютерных вирусов, червей, троянских программ и тд.

Все представленные виды компьютерных вирусов могут, в той или иной степени, нанести вред вашему компьютеру.

Компьютерные вирусы. Типы, виды, пути заражения

И снова здравствуйте.

Тема сегодняшней статьи компьютерные вирусы. Виды компьютерных вирусов, принципы их работы, пути заражения компьютерными вирусами.

Что вообще такое компьютерные вирусы.

Компьютерный вирус — Это специально написанная программа или сборка алгоритмов которые пишутся с целью: пошутить, навредить чьему либо компьютеру, получение доступа к вашему компьютеру, для перехвата паролей или вымогания денег. Вирусы могут само-копироваться и заражать вредоносным кодом ваши программы и файлы, а так же загрузочные сектора.

Виды вредоносных программ.

Разделить вредоносные программы можно на два основных вида.

Вирусы и черви.

Вирусы – распространяются через вредоносный файл, который вы могли скачать в интернете, или может оказаться на пиратском диске, или часто передают их по скайпу под видом полезных программ (заметил что на последнее часто попадаются школьники, им передают якобы мод для игры или читы а на самом деле может оказаться вирусом который может навредить).

Вирус вносит свой код одну из программ, либо маскируется отдельной программой в том месте куда обычно пользователи не заходят (папки с операционной системой, скрытые системные папки).

Вирус не может запуститься сам, пока вы сами не запустите зараженную программу.

Черви заражают уже множество файлов вашем компьютере, например все exe файлы, системные файлы, загрузочные сектора и тд.

Черви чаще всего проникают в систему уже сами, используя уязвимости вашей ОС, вашего браузера, определенной программы.

Они могут проникать через чаты, программы для общения такие как skype, icq , могут распространяться через электронную почту.

Так же они могут быть на сайтах, и используя уязвимость вашего браузера проникнуть в вашу систему.

Черви могут распространяться по локальной сети, если один из компьютеров в сети окажется заражен он может распространяться на остальные компьютеры заражая все файлы на своём пути.

Черви стараются писать под самые популярные программы. Например сейчас самый популярный браузер «Chrome», поэтому мошенники будут стараться писать под него, и делать вредоносный код на сайты под него. Потому что часто интереснее заразить тысячи пользователей которые используют популярную программу чем сотню с непопулярной программой. Хотя chrome и постоянно улучшает защиту.

Лучшая защита от сетевых червей это обновлять ваши программы и вашу операционную систему. Многие пренебрегают обновлениями о чем часто жалеют.

Несколько лет назад я замечал следующий червь.

Но он явно попал не через интернет а скорее всего через пиратский диск. Суть его работы была таковой — он создавал будто бы копию каждой папки в компьютере или на флешке. Но на самом деле он создавал не похожую папку а exe файл. При нажатии на такой exe файл он распространялся ещё сильнее по системе. И вот было только избавишься от него, придешь к другу с флешкой, скинуть у него музыку а возвращаешься с зараженной таким червем флешку и снова приходилось его выводить. Наносил ли этот вирус какой то ещё вред системе я не знаю, но вскоре этот вирус прекратил своё существование.

Основные разновидности вирусов.

На самом деле существует множество видов и разновидностей компьютерных угроз. И все рассмотреть просто невозможно. Поэтому мы рассмотрим самые распространенные в последнее время и самые неприятные.

Вирусы бывают :

— Файловые — находятся в зараженном файле, активируются когда пользователь включает эту программу, сами не могут активироваться.

— Загрузочные — могут загружаться при загрузке windows попав в автозагрузку, при вставке флешки или подобное.

– Макро вирусы – это различные скрипты которые могут находиться на сайте, могут прислать их вам по почте или в документах Word и Excel, выполняют определенные функции заложенные в компьютере. Используют уязвимости ваших программ.

Типы вирусов.

-Троянские программы

— Шпионы

— Вымогатели

— Вандалы

— Руткиты

— Botnet

— Кейлогеры

Это самые основные виды угроз которые могут вам встретиться. Но на самом деле их намного больше.

Некоторые вирусы могут даже комбинироваться и содержать в себе сразу несколько видов этих угроз.

— Троянские программы. Название происходит от троянского коня. Проникает в ваш компьютер под видом безвредных программ, потом может открыть доступ к вашему компьютеру или переслать ваши пароли хозяину.

В последнее время распространены такие трояны которые называются стилеры (stealer). Они могут воровать сохраненные пароли в вашем браузере, в почтовых игровых клиентах. Сразу после запуска копирует ваши пароли и отправляет ваши пароли на email или на хостинг злоумышленнику. Ему остается собрать ваши данные, потом их либо продают либо используют в своих целях.

— Шпионы (spyware) отслеживают действия пользователя. Какие сайты посещает или что делает пользователь на своём компьютере.

— Вымогатели. К ним относятся Винлокеры (winlocker). Программа полностью, или полностью блокирует доступ к компьютеру и требует деньги за разблокировку, на пример положить на счет или тд. Ни в коем случае если вы попали на такое не стоит пересылать деньги. Компьютер вам не разблокируется, а деньги вы потеряете. Вам прямая дорога на сайт компании Drweb, там можно найти как разблокировать многие винлокеры, за счет ввода определенного кода или выполнения некоторых действий. Некоторые винлокеры могут пропасть например через день.

— Вандалы могут блокировать доступы к сайтам антивирусов и доступ к антивирусам и многим другим программам.

— Руткиты (rootkit) — вирусы гибриды. Могут содержать в себе различные вирусы. Могут получать доступ к вашему пк, и человек будет полностью иметь доступ к вашему компьютеру, причем могут слиться на уровень ядра вашей ОС. Пришли из мира Unix систем. Могут маскировать различные вирусы, собирать данные о компьютере и обо всех процессах компьютера.

— Botnet достаточно неприятная вещь. Ботнеты это огромные сети из зараженных компьютеров «зомби», которые могут использоваться для ддоса сайтов и прочих кибер атак, используя зараженные компьютеры. Этот вид очень распространен и его тяжело обнаружить, даже антивирусные компании могут долго не знать о их существовании. Очень многие могут быть ими заражены и даже не подозревать об этом. Не исключении вы и даже может и я.

— Кейлогеры (keylogger) — клавиатурные шпионы . Перехватывают всё что вы вводите с клавиатуры (сайты, пароли ) и отправляет их хозяину.

Пути заражения компьютерными вирусами.

Основные пути заражения.

— Уязвимость операционной системы.

— Уязвимость в браузере

— Качество антивируса хромает

— Глупость пользователя

— Сменные носители.

Уязвимость ОС — как бы не старались клепать защиту для ОС со временем находятся дыры безопасности. Большинство вирусов пишется под windows так как это самая популярная операционная система. Лучшая защита это постоянно обновлять вашу операционную систему и стараться использовать более новую версию.

Браузеры — Здесь происходит за счёт уязвимостей браузеров, особенно если они опять же старые. Лечится так же частым обновлением. Так же могут быть проблемы если вы качаете плагины для браузера со сторонних ресурсов.

Антивирусы — бесплатные антивирусы которые имеют меньший функционал в отличие от платных. Хотя и платные не дают 100 результата в защите и дают осечки. Но желательно иметь всё же хотя бы бесплатный антивирус. Я уже писал про бесплатные антивирусы в этой статье.

Глупость пользователя — клики по баннерам, переходи по подозрительным ссылкам из писем и тд, установка софта из подозрительных мест.

Сменные носители — вирусы могут устанавливаться автоматически с зараженных и специально подготовленных флешек и прочих сменных носителей. Не так давно мир услышал про уязвимость BadUSB.

https://avi1.ru/ — купить очень недорогое продвижение в социальных сетях Вы можете на этом сайте. Также Вы получите действительно выгодные предложения по приобретению ресурсов на свои страницы.

Виды заражаемых объектов.

Файлы — Заражают ваши программы, системные и обычные файлы.

Загрузочные секторы — резидентные вирусы. Заражают как понятно из названия загрузочные сектора компьютера, приписывают свой код в автозагрузку компьютера и запускаются при запуске операционной системе. Порою хорошо маскируются что трудно убрать из автозагрузки.

Макрокоманды — Документы word, excel и подобные. Использую макросы и уязвимости средств Microsoft office вносит свой вредоносный код в вашу операционную систему.

Признаки заражения компьютерными вирусами.

Не факт что при появлении некоторых из этих признаков означает наличие вируса в системе. Но если они имеются рекомендуется проверить свой компьютер антивирусом или обратиться к специалисту.

Один из распространенных признаков — это сильная перегрузка компьютера. Когда у вас медленно работает компьютер, хотя у вас ничего вроде бы не включено, программ которые могут сильно нагружать компьютер. Но если у вас антивирус заметьте антивирусы сами по себе нагружают компьютер очень хорошо. А в случае отсутствия такого софта который может грузить то скорее тут вирусы. Вообще советую по уменьшить для начала количество запускаемых программ в автозапуске.

Медленная загрузка программ, так же может быть одним из признаков заражения.

Но не все вирусы могут сильно нагружать систему, некоторые практически трудно заметить изменения.

Системные ошибки. Перестают работать драйвера, некоторые программы начинают работать не правильно или часто вылетают с ошибкой но раньше допустим такого не замечалось. Или начинают часто перезагружаться программы. Конечно такое бывает из за антивирусов, например антивирус удалил по ошибке посчитав системный файл вредоносным, либо удалил действительно зараженный файл но он был связан с системными файлами программы и удаление повлекло за собой такие ошибки.

Появление рекламы в браузерах или даже на рабочем столе начинают появляться баннеры.

Появление не стандартных звуков при работе компьютера (писк, щелчки ни с того ни с сего и подобное).

Открывается сам по себе CD/DVD привод, или просто начинает словно читать диск хотя диска там нет.

Длительное включение или выключение компьютера.

Угон ваших паролей. Если вы заметили что от вашего имени рассылается различный спам, с вашего почтового ящика или странички социальной сети, как вероятность что вирус проник в ваш компьютер и передал пароли хозяину, если вы заметили такое рекомендую провериться антивирусом в обязательном порядке (хотя не факт что именно так злоумышленник получил ваш пароль).

Частое обращение к жесткому диску. У каждого компьютера есть индикатор, который мигает когда используют различные программы или когда копируете, скачиваете, перемещаете файлы. Например у вас просто включен компьютер но не используется никаких программ, но индикатор начинает часто мигать якобы используются программы. Это уже вирусы на уровне жесткого диска.

Вот собственно и рассмотрели компьютерные вирусы которые могут вам встретиться в интернете. Но на самом деле их в разы больше, и полностью защититься не возможно, разве что не пользоваться интернетом, не покупать диски и вообще не включать компьютер.

Советую по возможности не пренебрегать использованием виртуальных машин или песочницы.

Компьютерный вирус – что это, его признаки и методы лечения

Защита от компьютерных вирусов – это всегда актуальная тема, ведь заражение ими может привести к некорректной работе вашего устройства, утечки персональных данных, личных файлов и потери доступа к социальным сетям. Кроме того, в руках злоумышленников могут оказаться доступы к вашим банковским счетам и различным кошелькам, что нанесет непоправимый финансовый ущерб.

В этой статье мы расскажем о наиболее эффективных превентивных методах борьбы с вирусами, а также поделимся действенными способами восстановления уже зараженного ПК.

Компьютерный вирус – что это?

Эксперты часто проводят параллели с традиционными вирусными заболеваниями, с которыми сталкивается организм человека, например, с гриппом. Компьютерный вирус – это цифровой аналог, он также распространяется от хоста к хосту, а также имеет свойство к самовоспроизведению. Размножение происходит путем распространения зараженного файла или документа.

Если углубляться в технические аспекты, то компьютерный вирус – это программа или вредоносной код. Он способен изменить работу ПК. Вирус является приставкой к легальному софту или документу, поэтому происходит его свободное распространение. Зараженный вирусом софт или файлы способны оказать разрушительные последствия, например, нанести непоправимый ущерб операционной системе. Хакеры могут дистанционно получить доступ к персональной информации владельца PC.

Какой вред причиняет компьютерный вирус?

Предположим, что программист прикрепил зараженный код к программе или файлу. Однако вирус будет бездействовать до того момента, пока компьютер не выполнит код. Это означает, что негативные последствия проявятся только после запуска вредоносного софта. Владелец компьютера, сам того не понимая, активирует код вируса.

- кража паролей, файлов и другой информации;

- повреждение документов, системных элементов;

- регистрация нажатых владельцем компьютера клавиш;

- рассылка спама через электронную почту;

- получение удаленного доступа к PC.

Заражение компьютерными вирусами

Практически все слышали о компьютерных вирусах, но что это такое на самом деле – знают лишь единицы. Во избежание потери доступа к личной информации и персональным данным нужно ознакомиться с симптомами заражения PC. Так вы сможете понять, действительно компьютер стал жертвой хакеров или некорректная работа обусловлена совершенно другими факторами.

Признаки заражения компьютерным вирусом

- Постоянно появляются диалоговые окна – они всплывают на экране без ведома пользователя и предлагают посетить определенные сайты или скачать программное обеспечение.

- Смена домашней страницы – при открытии браузера вы попадаете на неизвестный web-сайт. При этом вирус блокирует восстановление корректной домашней страницы.

- Массовая рассылка спама с вашего почтового ящика – многие хакеры охотятся именно на доступ к e-mail, чтобы распространить вирус на другие компьютеры путем отправления зараженных файлов или ссылок на фишинговые сайты.

- Сбои в работе PC – все виды компьютерных вирусов оказывают негативное воздействие на жесткий диск. Эксплуатационный срок винчестера сокращается. Устройство начинает зависать, а со временем и вовсе выходит из строя. Возникают проблемы с включением техники.

- Снижение производительности – падает скорость обработки информации, поэтому обычные команды выполняются с задержкой.

- После запуска ПК включается неизвестный софт – после проверки списка активных приложений становится понятно, что работают программы, которые пользователь не устанавливал.

- Смена пароля к учетной записи – владелец компьютер не может войти в свой аккаунт, поскольку не подходит пароль.

Классификация компьютерных вирусов

Термин “вредоносное программное обеспечение” (вирус) используется для описания софта, который негативно отражается на компонентах операционной системы, ставя под угрозу работоспособность аппаратных комплектующих ПК. К сожалению, киберпреступники с каждым днем придумывают все более изощренные способы проникновения в компьютеры пользователей, поэтому классификация компьютерных вирусов постоянно пополняется новыми программами и кодами.

Основные виды и типы компьютерных вирусов

- Заражение загрузочного сектора – алгоритм вируса устанавливает управление над процессом запуска ПК и загрузки операционной системы. Причиной появления такой проблемы становится подключение зараженного флэш-накопителя.

- Вредоносные web-страницы – этот вид компьютерного вируса активируется в момент, когда пользователь открывает определенный сайт.

- Заражение браузера – воздействие осуществляется на его конкретные функции, поэтому открывается большое количество вкладок с неизвестными сайтами, на которые пользователь не планировал переходить.

- Резидентный – это термин общего значения, который можно применить практически к каждому вирусу который располагается в оперативной памяти ПК. Активация происходит в момент запуска операционный системы.

- Вирус прямого действия – первые признаки заражения компьютера появляются, когда пользователь запускает вредоносный файл. Техника будет продолжать корректно работать до момента использования зараженного элемента.

- Полиморфный вид компьютерного вируса – изменение кода происходит при каждом запуске зараженного файла, поэтому защитный софт его не определяет.

- Файловый – еще один распространенный вид вирусов. Такие коды находятся внутри исполняемых файлов, активация которых позволяет выполнять конкретные функции или операции в системе.

- Многосторонний – заражение и последующее распространение вируса может происходить несколькими способами. Под угрозу попадают не только программные файлы, но и секторы операционной системы.

- Макровирус – они написаны на том же языке, что и обычные программные приложения. Распространение также происходит при активации вредоносного файла. Довольно часто он является вложением в электронном письме.

Основные методы защиты от компьютерных вирусов

Есть масса средств защиты от компьютерных вирусов. Некоторые инструменты направлены на профилактику, а другие, наоборот, создавались для устранения негативных последствий, возникших вследствие активации вредоносного файла.

Программные методы защиты от компьютерных вирусов

-

– софт создан на базе проактивных и облачных антивирусных технологий. Программа обезопасит ПК от новых, еще неизведанных угроз. Поддержание базового уровня защиты осуществляется в режиме реального времени. – популярная программа, созданная российскими программистами. Отличается от аналогов эффективным эвристическим анализатором, который увеличивает вероятность обнаружения неизвестных вирусов. В софт интегрированы компоненты превентивной защиты. Они автоматически блокируют критические изменения файлов операционной системы. – в новых версиях программы улучшенный эвристический анализ объединен с технологией облачной защиты. Реализована поддержка автоматического сканирования операционной системы компьютера. Можно откатить установленные обновления. – система высокоэффективной защиты, созданная на базе технологии Nitro, которая снижает уровень нагрузки на операционную систему, поэтому высокая производительность PC сохраняется. Avast предлагает комплексное решение для защиты от компьютерных вирусов.

Профилактические методы защиты от компьютерных вирусов

- не кликайте по всплывающим рекламным баннерам;

- сначала сканируйте вложения писем, присланных на e-mail, а только потом открывайте их;

- откажитесь от инсталляции ПО от непроверенных разработчиков;

- не отключайте системные средства защиты от вирусов;

- установите на ПК антивирус;

- будьте аккуратны с чужими USB-накопителями, велика вероятность их заражения;

- обязательно сканируйте файлы, которые вы планируете загрузить, на наличие вирусов.

Резервное копирование компьютерной памяти

Backup или резервное копирование – это еще один эффективный способ превентивной защиты. Процесс создания копии данных позволит восстановить их в случае заражения вирусом. Процедура создания резервной копии изменяется в зависимости от используемой операционной системы.

- Зайдите в “Панель управления”.

- Выберите место хранение резервной копии, желательно флэшку или сетевую папку.

- Активируйте опцию “Включить”.

- По умолчанию backup создается каждый час, но эту настройку можно изменить.

- Инструмент “История файлов” позволяет копировать: “Рабочий стол”, папку “Windows”, “Избранное”, а также все директории раздела “Документы”.

Разграничение прав доступа пользователей к ресурсам

Это эффективный способ обеспечения сетевой безопасности. Особенно актуален для бизнесменов. Виртуальное разделение сети на части предполагает ограничение для пользователей относительно доступа к файлам. Например, бухгалтерские отчеты будут доступны исключительно сотрудникам соответствующего подразделения компании. Разграничение прав доступа пользователей к ресурсам – действенный способ, которым пользуются практически все предприятия.

Подобные ограничения позволяют снизить вероятность заражения всей системы вирусом. В рамках разграничения можно также запретить доступ к опасным сайтам или социальным сетям. Для этого нужно прописать их URL-адрес в файле “hosts”, который находится в папке “etc”.

Брандмауэр windows, как сетевой фильтр

По умолчанию он включен. Системный фаервол блокирует работу потенциально опасных приложений, препятствует непроверенным типам подключений. Поэтому деактивировать брандмауэр Windows абсолютно точно не стоит, ведь это повлечет за собой снижение уровня защиты от компьютерных вирусов.

В случае обнаружения подозрительного ПО или подключения на экране компьютера появится оповещение от системного фаервола. Если вы уверены в используемом сервисе, тогда можете проигнорировать предупреждение.

Рекомендации по восстановлению и лечению компьютера от вирусов

- Используйте бесплатные сервисы для сканирования системы и удаления зараженных файлов.

- Не игнорируйте предупреждения от стандартных средств защиты Windows, не отключайте брандмауэр.

- Сделайте откат операционной системы, чтобы сбросить последние изменения. Для этого воспользуйтесь контрольными точками восстановления Windows.

- Придерживайтесь профилактики: не заходите на запрещенные сайты, скачивайте софт от проверенных разработчиков.

- Крайний метод – переустановка операционной системы Windows, если другие способы не помогли.

Запуск компьютера в безопасном режиме

Переход в безопасный режим – это наиболее простой способ возврата доступа к зараженному вирусом ПК. Для этого нужно зайти в “Параметры восстановления”: просто откройте меню “Пуск”, а затем введите название этой команды в строку поиска. Есть альтернативный вариант активации безопасного режима: войти в него можно через BIOS, но для этого нужно нажать соответствующую горячую клавишу в момент загрузки компьютера. Зачастую за эту функцию отвечает кнопка “F4”.

Запомните, что существует несколько видов безопасного режима: с командной строкой, с доступом к интернету, с минимальным набором драйверов. Новичкам больше всего подходит третий вариант, при условии, что весь необходимый софт есть на флэшке.

Переустановка Windows

- Скачайте специальное средство с официального сайта Microsoft.

- Запустите утилиту от имени администратора.

- Выберите “Создать установочный носитель для другого компьютера”, а потом кликните “Далее”.

- Выберите тип операционной системы, язык, архитектуру.

- Вставьте флэш-накопитель (не менее 8 ГБ), и выберите его в программе.

Бесплатные сервисы для проверки компьютера на наличие вирусов

Известные компании, специализирующиеся на разработке антивирусного софта, запустили эффективные, а главное, бесплатные сервисы для сканирования компьютера. Сейчас подробно расскажем, о каких программах идет речь, а также предоставим инструкции по их использованию. Забегая наперед, отметим, что они позволяют удалять абсолютно все виды компьютерных вирусов.

Kaspersky Virus Removal Tool

- Скачайте утилиту с официального сайта разработчика.

- Запустите программу.

- Прочтите лицензионное соглашение и подтвердите его прочтение, нажав галочку в нижней части экрана.

14 различных типов компьютерных вирусов

Компьютерный вирус – это вредоносная программа, написанная специально для получения доступа к компьютеру без разрешения его владельца. Такие программы в основном пишутся для кражи или уничтожения компьютерных данных.

Большинство систем заражаются вирусами из-за ошибок в программах, уязвимости операционных систем и плохой защиты. По данным AV-Test, независимой организации, занимающейся анализом и оценкой антивирусного и защитного программного обеспечения, каждый день обнаруживается около 560 000 новых вредоносных программ.

Существуют различные типы компьютерных вирусов, которые можно разделить на категории в зависимости от их происхождения, возможностей распространения, места хранения, файлов, которые они заражают, и разрушительной природы. Давайте углубимся и посмотрим, как эти вирусы работают на самом деле.

1. Вирус загрузочного сектора

Примеры: Form, Disk Killer, Stone virus, Polyboot.B

Может поражать: Любой файл после попадания в основную память

Вирус Boot Sector заражает главную загрузочную запись (MBR) устройства хранения данных. Любой носитель, независимо от того, является он загрузочным или нет, может вызвать этот вирус. Эти вирусы внедряют свой код в таблицу разделов жесткого диска. После перезагрузки компьютера он попадает в основную память.

Среди распространенных проблем, которые могут возникнуть после заражения, – проблемы с загрузкой, нестабильная работа системы и невозможность найти жесткий диск.

Поскольку вирус загрузочного сектора может шифровать загрузочный сектор, его может быть трудно удалить. В большинстве случаев пользователи даже не подозревают о заражении вирусом, пока не просканируют систему с помощью антивирусной программы.

Однако этот тип вируса стал редким после сокращения использования дискет. Современные операционные системы поставляются со встроенной защитой загрузочного сектора, которая затрудняет поиск MBR.

Защита: Убедитесь, что используемый диск защищен от записи. Не запускайте и не перезагружайте компьютер с подключенными неизвестными внешними дисками.

2. Вирус прямого действия

Пример: VCL.428, создан Лабораторией по конструированию вирусов.

Может воздействовать на: Все файлы с расширением .exe и .com

Вирус прямого действия быстро проникает в оперативную память, заражает все программы/файлы/папки, определенные в пути Autoexec.bat, а затем удаляет себя. Он также может уничтожить данные, находящиеся на жестком диске или USB, подключенном к компьютеру.

Обычно они распространяются при выполнении файла, в котором они содержатся. Пока вы не запустите или не откроете файл, он не распространится на другие части вашего устройства или сети.

Хотя эти вирусы находятся в корневом каталоге жесткого диска, они способны менять местоположение при каждом выполнении. Во многих случаях они не удаляют системные файлы, но снижают общую производительность системы.

Защита: Используйте антивирусный сканер. Вирус прямого действия легко обнаружить, а все зараженные файлы можно полностью восстановить.

3. Вирус перезаписи

Примеры: Grog.377, Grog.202/456, Way, Loveletter.

Может поражать: Любой файл

Вирусы перезаписи очень опасны. Они поражают широкий спектр операционных систем, включая Windows, DOS, Macintosh и Linux. Они просто удаляют данные (частично или полностью) и заменяют оригинальный код своим собственным.

Они заменяют содержимое файла, не изменяя его размер. И как только файл заражен, его невозможно восстановить, и в итоге вы потеряете все данные.

Более того, вирусы этого типа могут не только сделать приложения неработоспособными, но и зашифровать и украсть ваши данные при выполнении.

Несмотря на свою эффективность, злоумышленники больше не используют вирусы перезаписи. Они предпочитают заманивать пользователей настоящими троянскими конями и распространять вредоносный код по электронной почте.

Защита: Единственный способ избавиться от этого вируса – удалить все зараженные файлы, поэтому лучше постоянно обновлять свою антивирусную программу, особенно если вы используете Windows.

4. Скрипт-вирусы

Примеры: DDoS, JS.fornight

Может повлиять на: Любая веб-страница путем внедрения скрытого кода в заголовок, нижний колонтитул или файл корневого доступа.

Вирус веб-скриптов нарушает безопасность веб-браузера, позволяя злоумышленникам внедрять сценарии на стороне клиента в веб-страницу. Он распространяется гораздо быстрее, чем другие обычные вирусы.

Когда он нарушает безопасность веб-браузера, он внедряет вредоносный код для изменения некоторых настроек и захвата браузера. Как правило, он распространяется с помощью зараженной рекламы, всплывающей на веб-страницах.

Вирусы веб-скриптов в основном нацелены на сайты социальных сетей. Некоторые из них достаточно мощны, чтобы рассылать спам по электронной почте и инициировать опасные атаки, такие как DDoS-атаки, чтобы сделать сервер неотзывчивым или до предела медленным.

Их можно разделить на две группы:

- Постоянные вирусы веб-скриптов: могут выдавать себя за пользователя и наносить большой ущерб.

- Непостоянный вирус веб-скриптинга: атакует пользователя незаметно. Он работает в фоновом режиме и остается навсегда скрытым для пользователя.

Защита: Используйте средства удаления вредоносных программ в Windows, отключите скрипты, используйте защиту cookie или установите программное обеспечение для защиты веб-браузера в режиме реального времени.

5. Каталоговый вирус

Пример: Dir-2

Может поражать: Всю программу в каталоге.

Каталоговый вирус (также известный как Кластерный вирус) заражает файл, изменяя информацию о каталоге DOS. Он изменяет DOS таким образом, что она указывает на код вируса, а не на исходную программу.

Более конкретно, этот вирус внедряет вредоносный код в кластер и помечает его как выделенный в FAT. Затем он сохраняет первый кластер и использует его для нацеливания на другие кластеры, связанные с файлом, который он хочет заразить следующим.

Когда вы запускаете программу, DOS загружает и выполняет код вируса до запуска собственно программного кода. Другими словами, вы неосознанно запускаете вирусную программу, в то время как оригинальная программа предварительно перемещена вирусом. После заражения становится очень трудно найти оригинальный файл.

Защита: Установите антивирус, чтобы переместить ошибочно перемещенные файлы.

6. Полиморфный вирус

Примеры: Whale, Simile, SMEG engine, UPolyX.

Может поражать: Любой файл

Полиморфные вирусы кодируют себя, используя разные ключи шифрования каждый раз, когда заражают программу или создают свою копию. Из-за различных ключей шифрования антивирусным программам становится очень трудно их обнаружить.

Этот тип вируса зависит от мутационных механизмов для изменения своих процедур расшифровки каждый раз, когда он заражает устройство. Он использует сложные мутационные механизмы, которые генерируют миллиарды процедур дешифрования, что еще больше затрудняет его обнаружение.

Другими словами, это самошифрующийся вирус, созданный для того, чтобы избежать обнаружения сканерами.

Первый известный полиморфный вирус (под названием “1260”) был создан Марком Вашбёрном в 1990 году. При выполнении он заражает файлы .com в текущем каталоге или каталоге PATH.

Защита: Установите современные антивирусные инструменты, оснащенные новейшими технологиями безопасности (такими как алгоритмы машинного обучения и аналитика на основе поведения) для обнаружения угроз

7. Резидентный вирус памяти

Примеры: Randex, Meve, CMJ

Может влиять на: Текущие файлы на компьютере, а также файлы, которые копируются или переименовываются.

Резидентный вирус живет в первичной памяти (RAM) и активируется при включении компьютера. Он поражает все файлы, запущенные в данный момент на рабочем столе.

Поскольку вирус загружает свой модуль репликации в основную память, он может заражать файлы, не будучи запущенным. Он автоматически активируется всякий раз, когда операционная система загружается или выполняет определенные функции.

Существует два типа вирусов, живущих в памяти:

- Быстрые инфекторы специально созданы для того, чтобы как можно быстрее испортить как можно больше файлов. Их очень легко заметить из-за их негативных последствий.

- Медленные инфекторы постепенно снижают производительность компьютера. Они распространяются более широко, поскольку могут оставаться незамеченными гораздо дольше.

Защита: Сильные антивирусные инструменты могут удалить вирус из памяти. Они могут поставляться в виде патча для ОС или обновления существующего антивирусного программного обеспечения.

Если вам повезет, в вашем антивирусном ПО может быть расширение или плагин, который можно загрузить на флешку и запустить, чтобы удалить вирус из памяти. В противном случае, возможно, придется переформатировать машину и восстановить все, что можно, из имеющейся резервной копии.

8. Макровирус

Примеры: Bablas, Concept и вирус Melissa

Может поражать: файлы .mdb, .PPS, .Doc, .XLs.

Эти вирусы написаны на том же макроязыке, который используется в популярных программах, таких как Microsoft Excel и Word. Они вставляют вредоносный код в макросы, связанные с электронными таблицами, документами и другими файлами данных, заставляя зараженную программу запускаться сразу после открытия документа.

Макровирусы предназначены для повреждения данных, вставки слов или изображений, перемещения текста, отправки файлов, форматирования жестких дисков или передачи еще более разрушительных видов вредоносных программ. Они передаются через фишинговые электронные письма. В основном они поражают файлы MS Excel, Word и PowerPoint.

Поскольку этот тип вируса действует на приложения (а не на операционные системы), он может заразить любой компьютер под управлением любой операционной системы, даже Linux и macOS.

Защита: Отключите макросы и не открывайте электронные письма из неизвестных источников. Вы также можете установить современное антивирусное программное обеспечение, которое легко обнаруживает макровирусы.

9. Вирус-компаньон

Примеры: Stator, Terrax.1096

Может поражать: Все файлы .exe

Вирусы-компаньоны были более популярны в эпоху MS-DOS. В отличие от обычных вирусов, они не изменяют существующий файл. Вместо этого они создают копию файла с другим расширением (например, .com), которая запускается параллельно с настоящей программой.

Например, если существует файл с именем abc.exe, этот вирус создаст еще один скрытый файл с именем abc.com. И когда система вызывает файл ‘abc’, .com (расширение с более высоким приоритетом) запускается раньше расширения .exe. Он может выполнять вредоносные действия, например, удалять исходные файлы.

В большинстве случаев вирусы-компаньоны требуют вмешательства человека для дальнейшего заражения машины. После появления Windows XP, которая больше не использует интерфейс MS-DOS, у таких вирусов стало меньше путей для распространения.

Однако вирус все еще работает в последних версиях операционных систем Windows, если пользователь открывает файл непреднамеренно, особенно при отключенной опции “показывать расширение файла”.

Защита: Вирус можно легко обнаружить благодаря наличию дополнительного файла .com. Установите надежное антивирусное программное обеспечение и избегайте загрузки вложений нежелательных писем.

10. Многосторонний вирус

Примеры: Ghostball, Invader.

Может повлиять на: файлы и загрузочный сектор.

Многосторонний вирус заражает и распространяется разными способами в зависимости от операционной системы. Обычно он остается в памяти и заражает жесткий диск.